被害が出る前に─進化するフィッシング詐欺の最新手口と見分けるコツ【フィッシングレポート2025・第2回】

アクモスセキュリティチームです!

最近のフィッシング詐欺は、以前とは比べものにならないほど巧妙になっています。

メールやSMS、QRコードなど、日常に自然と紛れ込んでくる手口が増えており、「怪しい」と思えないケースも多くなっています。この記事では、フィッシング対策協議会発表の「フィッシングレポート2025」をもとに、最新の詐欺手口や見抜くためのヒントをご紹介します。(全3回予定)

このシリーズでは、3回に分けて企業がいま直面している脅威と、その対策についてわかりやすく解説します。

第1回目の記事:前年比1.44倍 !過去最多のフィッシング報告数から見える“サイバー脅威”とは?

※全3回予定/第2回目

目次[非表示]

フィッシング手口はここまで進化している

「フィッシングレポート2025」では、メールフィルターやAIをかいくぐるために次のような高度かつ多様な手法が使われていると報告されています。

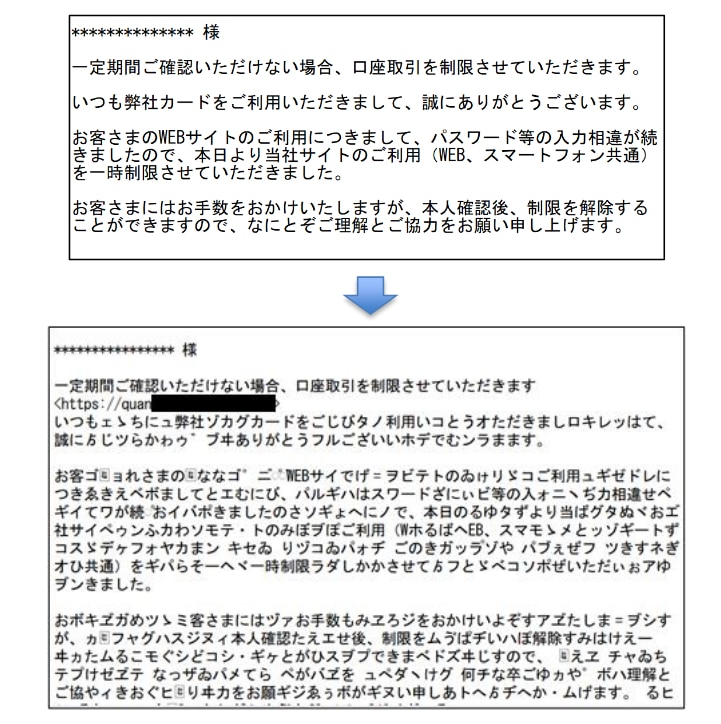

メール本文やヘッダーにゴミ文字・制御コードを埋め込む

文字化けのような不可視の文字や制御コードを挿入することで、セキュリティフィルターの誤動作を狙います。これにより、スパム判定やフィルタリングをすり抜けるケースがあります。

ランダムなサブドメインや独自ドメインのURL生成

例えば「login.example.com」「.phishingsite.com」のような構造で、信頼できるサイトに見せかけたURLが使われます。見慣れた単語を含んでいても、最終的なドメインが偽物である点に注意が必要です。

「セキュリティ」「本人確認」「不正利用」といった心理を突く文面

焦りや不安を与えることで、冷静な判断を奪い、リンクのクリックや情報入力を誘います。「アカウントが停止されます」や「重要な確認が必要です」といった文面が多く使われます。

URL中に偽装文字(ノイズ)を混ぜごまかす

たとえば、アルファベットの「l(エル)」の代わりに数字の「1」や、「o(オー)」の代わりに「0(ゼロ)」を使うことで、ぱっと見では正規のドメインに見えるURLを作り出します。これにより、ユーザーが偽サイトにアクセスしてしまう危険性があります。

QRコードを悪用した誘導(クイッシング)

メールやSNSに表示されたQRコードを読み取ることで、ユーザーを偽サイトに誘導し、情報を入力させる手口です。モバイル端末の利用者をターゲットにしています。

これらの手法は一見すると自然で、普段の業務連絡や宅配通知と区別がつきにくいため、より注意深くなる必要があります。

ゴミ文字埋め込み例の図・表示されたメール文面(上)とメールデータ(下)が異なる例

フィッシングレポート2025より引用

特に注目すべきフィッシング手法を要チェック

クイッシング(QRコード型フィッシング)

QRコードを悪用した詐欺行為で、メール、印刷物、SNS、掲示物などに表示されたQRコードをスマートフォンで読み取らせ、偽のログインページや入力フォームに誘導します。利用者がパスワードやクレジットカード情報を入力してしまうことで、情報が盗まれます。

フィッシングレポート2025によると、クイッシングはとくにモバイル端末の普及を背景に広がりを見せています。例えば、ECサイトの配送通知を装ったメールにQRコードを埋め込み、「配送情報はこちら」などと表示するケースが確認されています。

また、最近では印刷された請求書やチラシ、宅配便の不在通知に見せかけてQRコードを提示する手法も登場しており、オフラインとオンラインが結びついた巧妙な攻撃として注目されています。

スマートフォンの画面上ではURL全体が表示されにくく、QRコードの内容も事前に確認しづらいことから、利用者が無意識に読み取ってしまう点がこの攻撃の脅威です。

スミッシング(SMS型フィッシング)

スマートフォンに届くSMSを利用したフィッシング手口です。「宅配の再配達」「支払い確認」「アカウント停止」などの名目で、リンク付きの短いメッセージが届きます。

SMS型のフィッシングでは、偽サイトへの誘導に使われるURLが「.top」や「.xyz」などの一般的でないTLD(トップレベルドメイン)を用いている傾向があります。

また、配送業者や金融機関を装い、「重要なお知らせ」「今すぐ確認してください」といった緊急性を感じさせる文面でユーザーの注意を引き、疑いなくクリックさせるよう設計されています。

SMSは文字数が短く、やり取りが日常的であるため、信頼しやすく警戒心が下がるのが特徴です。リンクをクリックすると、個人情報入力を求められる偽サイトに誘導されるケースが多く見られます。

ドメイン偽装・自然な文面の詐欺メール

AIの進化により、詐欺メールの文面はかつてないほど自然になっています。有名企業のロゴや表現を使用し、文面には誤字脱字がなく、丁寧な敬語が使われているなど、見た目の信頼性が非常に高いのが特徴です。

フィッシングレポート2025では、これらの文面の多くが生成AIなどを活用して書かれている可能性があると指摘。さらに、差出人アドレスが本物に似ていたり(例:@secure-amazon.co → @secure.amazon.co)、リンク先のドメイン名が一文字だけ違うなど、非常に巧妙な偽装が行われています。

メールを開いたときに違和感を覚えなければ、疑いなくリンクをクリックしてしまう可能性が高く、これが被害の拡大につながっています。

対策のポイント

手口の種類 |

よくある誘導メッセージ |

見抜くヒント |

クイッシング |

ご請求明細はこちら→QRコード |

QR読み取り前に送信元や文面をチェック |

スミッシング |

未払い料金があります。今すぐ確認 |

リンクは開かず、正規サイト・アプリで確認 |

ドメイン偽装 |

ログイン情報更新のお願い |

メールアドレス末尾やリンク先URLを確認 |

また、以下のような習慣もおすすめです。

- リンクやQRコードを開く前に内容をチェックするクセをつける

- 心当たりのないメッセージは、一度立ち止まって確認する

- 不安なときは公式アプリやWebサイトからアクセスする

- スマホにもウイルス対策アプリを導入し、フィッシング警告を受け取れるようにする

まとめ

フィッシング詐欺の手法は、テクノロジーとともに進化しています。メール1通、SMS1通でも情報漏洩や資金被害につながるリスクがある今、見た目では判断できない前提で行動することが重要です。

見た目や文章の自然さにだまされないためには、知識と冷静な対応力がカギです。まずは「知ること」、そして「気づくこと」。

次回(第3回)は、こうした巧妙な手口に対抗するために企業や個人が実施すべき「訓練・教育」についてご紹介します。防ぐだけでなく、“引っかからない力”を育てましょう。

出典

📄 フィッシング対策協議会『フィッシングレポート2025』

標的型攻撃メールは年々巧妙になっています。「気をつけて」と言うだけでは、もう防げません。実際の攻撃事例をもとにした訓練を体験し、自社の脆弱性を可視化してみませんか?

<アクモスのセキュリティサービス紹介>

標的型攻撃メール訓練サービスの概要

<アクモスのセキュリティサービス紹介>

TMT3ヶ月プラン・料金の詳細

<資料で検討したい場合>

サービス資料のダウンロード

<問い合わせしたい場合>

お問い合わせ・導入相談

<2ヶ月間無料で体験できる無料プランで試してみたい場合>

Freeプランのお申込みはこちら