【脅威第1位】ランサムウェアによる被害【概要・対策編】

アクモスセキュリティチームです!

IPAが発表した情報セキュリティ10大脅威において、組織編の第1位となった脅威「ランサムウェアによる被害」は世界中の企業や団体などがターゲットとなり、被害額が数百万~数十億円と広がっています。警察庁によると、2023年の国内の被害件数は197件(前年230件)で、高どまり傾向にあります。

被害の数だけでなくその影響も計り知れず、業務停止や金銭的損失、信用失墜など、その影響は深刻です。

そのため、改めてランサムウェア自体を把握し、被害を広げないため、IPA発表のランサムウェアの脅威に注目してみましょう。

目次[非表示]

- 1.10大脅威・第1位「ランサムウェアの被害」

- 1.1.脅威や手口

- 1.2.ランサムウェアの対策

- 2.まとめ

10大脅威・第1位「ランサムウェアの被害」

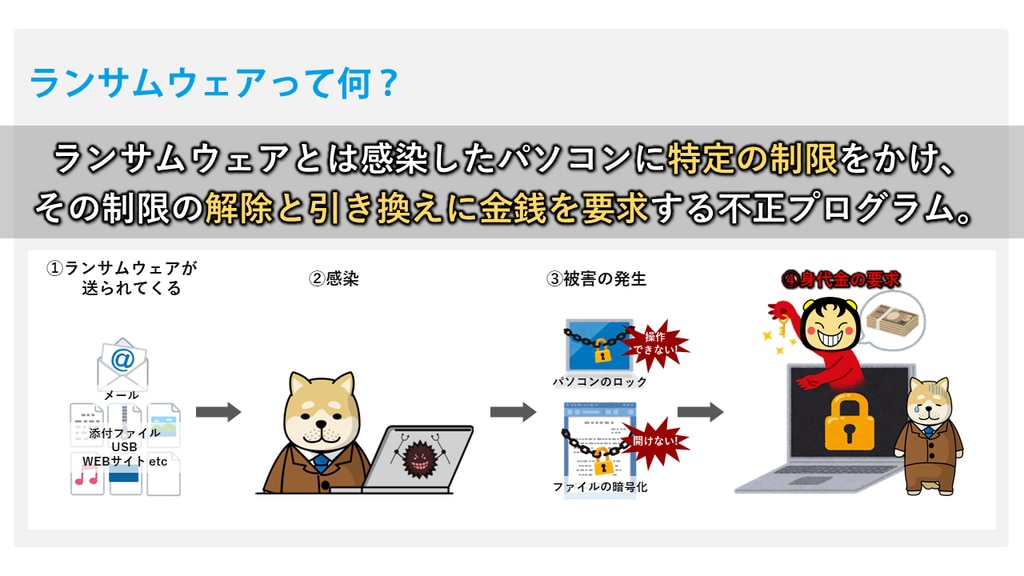

「ランサムウェア」は身代金を意味するRansom と Software を組み合わせた攻撃手法の一種です。サーバーやシステムに侵入し、PCやシステムをロックすることで被害者を業務停止状態などに追い込んだうえで、その解除の条件として金銭を要求してくる、極めて悪質なマルウェア(ウィルス)となります。

今回は、このランサムウェアについてIPAが解説している手口・対策などの内容をご紹介します。

本記事の参照元:IPA・情報セキュリティ10大脅威 2024

脅威や手口

■攻撃者・被害者

ランサムウェアの攻撃者は組織的犯罪グループなどで、被害者は企業組織や公共機関、教育・研究機関など多岐にわたります。

■脅威の内容(IPAの解説から引用)

- PC やサーバーのデータを暗号化し、業務の継続を困難にする。その後、データを復元することと引き換えに、金銭要求の脅迫をする。

- 重要情報を窃取し、金銭を支払わなければ窃取した情報を公開すると脅迫する。

- 金銭を支払わなければ、ランサムウェアに感染したことを被害者の利害関係者等に連絡すると脅迫する。

- 金銭を支払わなければDDoS攻 撃(Distributed Denial of Service Attack:分散型サービス妨害攻撃)を仕掛けると脅迫する。

上記のほかに、各手口を組み合わせた「二重・四重の脅迫」も確認されています。

■被害内容(IPAの解説から引用)

- データの暗号化や重要情報の窃取等の被害に遭い、さらにその調査や復旧に多くの費用と時間が掛かる。

- 業務やサービス提供の停止による損失や取引先からの信頼失墜の被害につながる

- 広く利用されているサービスがランサムウェアに感染すると、社会に大きな影響を与える

■攻撃手口(IPAの解説から一部引用)

脆弱性を悪用しネットワークから感染

VPNなどの脆弱性を狙っており、ファームウェアの更新などが行われていない場合に、インターネット経由でPCやサーバーにランサムウェアを感染させる

公開サーバーに不正アクセス

外部公開されているポート(例:リモートデスクトップポート)への不正アクセスを行い、ランサムウェアをサーバーに感染させる

メールから感染させる

取引先などを装ったメールを送信し、添付ファイルや本文中のURLリンクを開かせることで、PCやサーバーにランサムウェアを感染させる

WEBサイトから感染させる

WEBサイトを改ざんしウイルスをダウンロードさせたり、攻撃者が準備したWEBサイトを閲覧させランサムウェアに感染させる

ランサムウェアの対策

ランサムウェアへの対策は組織における立場によって異なります。(IPAの解説から一部抜粋)

■経営層の場合

- 組織としての体制の確立

- インシデント対応体制を整備し対応する

■システム管理者、従業員の場合

- インシデント対応体制を整備し対応する

- 情報セキュリティ対策の基本を実施

- メールの添付ファイル開封や、メールや SMSのリンク、URL のクリックを安易にしない

- 多要素認証の設定を有効にする

- サーバーやクライアント、ネットワークに適切なセキュリティ対策を行う

- 共有サーバー等へのアクセス権の最小化と管理の強化

- 適切なバックアップ運用を行う

なお、もしランサムウェアに感染してしまった場合(発見した場合)は、すぐに担当部署や上司に報告するとともに、警察への通報やIPAなどの専門機関や専門業者へ相談をしましょう。

また、一般的に以下のような対応が有効です(ケースによっては当てはまらない可能性があります)。

(1)完全に隔離する

感染した(画面が表示された)PCを始め、必要な社内のシステムをネットワークから遮断したり、ストレージを切り離すなど、全社的な処置をとる

(2)ランサムウェアの種類を特定する(記録する)

感染端末をオフラインにした後、端末に表示されている画面を保存し、検索や外部への相談で感染したランサムウエアを特定する

(3)ランサムウエアを駆除

社内SEや外部業者に依頼し、ツール等を使用してランサムウエアを駆除・大規模な作業を要する場合もある

(4)通報・相談

警察への通報や所管省庁などへの報告、IPAやセキュリティ専門企業へ相談、対応依頼をする

まとめ

大きな脅威として存在するランサムウェアによる被害については、技術的な対策・組織的な対策も必須ですが、個人レベルでも「不審なファイルを開かない」など意識し対策することで感染リスクを大きく減らすことができます。

そのため、定期的にご紹介した手口や対策については社内・組織内で周知することをお勧めします。

次回は、ランサムウェアの最新状況や手法をご紹介する予定です。

また、IPAが発表した情報セキュリティ10大脅威2024に関する詳細な解説記事は、今後も随時公開をしていきます。

<アクモスのセキュリティサービス紹介>

標的型攻撃メール訓練サービスの概要

<アクモスのセキュリティサービス紹介>

TMT3ヶ月プラン・料金の詳細

<資料で検討したい場合>

サービス資料のダウンロード

<問い合わせしたい場合>

お問い合わせ・導入相談

<2ヶ月間無料で体験できる無料プランで試してみたい場合>

Freeプランのお申込みはこちら